Logiciel modulaire de filtrage réseau au niveau applicatif

Philippe Bonniot - Cubis-Helios Consulting

Objectifs de l'etude de cas

Etudier, modéliser et concevoir un logiciel permettant de faire du

filtrage et de l'analyse de flux réseaux sur les couches applicatives.

Ce logiciel devra répondre aux conditions suivantes :

- Etre modulaire

- Intercepter le flux applicatif (protocoles smtp, rlogin, telnet, ftp,

POP3...)

- Confronter le flux applicatif aux modèles de protocoles applicatifs

existants (afin d'extraire les données relatives aux protocoles

applicatifs) Filtrer le flux applicatifs selon des règles pré-établies

et déclencher des actions prédéfinies Générer un fichier de log.

Contexte

Dans le cadre du développement de sa cellule de sécurité informatique,

la société Cubis-Helios souhaiterait mettre en place un logiciel de

filtrage de flux réseaux. Ce logiciel servirait dans un premier temps

à des essais sécuritaires, et selon sa conception, pourrait être

intégrer dans une solution sécuritaire.

Caractéristiques fonctionnelles du logiciel

Ce filtrage de flux réseaux porte sur la couche applicative, le

logiciel intercepte le flux d'un port usuel par un module de filtrage,

puis le transmet au module d'analyse, le module d'analyse associe le

contenu à un protocole applicatif, puis analyse ce dernier selon des

règles d'analyse pré-établies. Ces règles permettent de détecter des

types de contenus ou de comportement protocolaires. Enfin le module

d'analyse transmet le résultat au module décisionnel. Le module

décisionnel décide de la validité ou non de l'information, communique

sa décision au service log et déclenche une action prédéfinie. Une

action peut etre une décision booléenne de rejet ou d'acceptation ou

une opération plus complexe (substitution d'informations, filtrage,

changement de format, d'encodage, etc...)

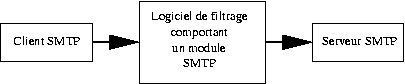

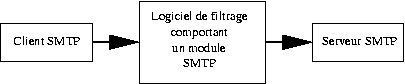

Exemple d'applicationFiltrage des services smtp

Cet exemple simplifié présente le logiciel de filtrage opérant sur le

service smtp.

Module filtrage

Dans cet exemple, le logiciel de filtrage réceptionne une connexion

smtp

Module d'analyse

La réception des données émises par le client smtp est confrontée avec

le modèle protocolaire smtp. La confrontation permet d'extraire un

certain nombre de données tels que les noms d'hôtes des différents

relais smtp, smtp expéditeur, l'expéditeur ,le ou les destinataire(s),

?

Le modèle smtp doit être conçu préalablement à partir de la

documentation officielle relative au protocole smtp.(Cf

http://www.ietf.org/rfc/rfc0821.txt)

Les données extraites sont analysées avec les règles pré-établies de

filtrage (règles associées au protocole smtp). Dans cet exemple, on

peut s'intéresser aux différents noms d'hôte des relais smtp, et

choisir « d 'envoyer » les noms d'hôte de relais smtp tel que

smtp.evil.org au module décisionnel.

Module décisionnel

L'analyse des noms d'hôtes de relais smtp ayant révélée un nom d'hôte

proscrit, le logiciel décide de refuser la suite de la conversation

avec le client smtp, de générer un log faisant état d'une connexion

ayant un nom d'hôte proscrit et de prévenir le client smtp que le

message est annulé. Un autre exemple d'application peut être le

ré-encodage automatique d'un format d'e-mail vers un autre, ou la

suppression de fichiers attachés interdits ou pouvant contenir des

virus.

Module de log

Le module de log génère un log détaillé faisant état d'une connexion

ayant un nom d'hôte proscrit.

Quelques pistes pour démarrer l'étude de cas

- Etude de la faisabilité d'un tel logiciel vis à vis du cahier des

charges actuel (technologies, identification des compétences du groupe

et des différentes taches)

- Re-formulation du cahier des charges suivant les contraintes

rencontrées. Etude des phases de projets nécessaires à l'élaboration

du logiciel (gestion de projet ).

- Elaboration d'un prototype du logiciel avec le module

correspondant au protocole smtp, proposition d'une architecture de

module générique, et implémentation d'autres protocoles suivant le

temps disponible.

Suivi du projet

Le suivi du projet sera réalisé par l'un des consultant de notre société.

Contact

Philippe Bonniot, Cubis-Helios Consulting, philippe.bonniot@cubis-helios.dyndns.org

SARL Cubis-Helios Consulting au capital de 7625e

RCS Pontoise B 443 632 799 - SIRET 443 632 799 00013 - Code NAF 721Z

Siège Social: 1, rue Saint Simon, 95310 Saint-Ouen-l'Aumône

Tél: 01 30 37 66 50 - Fax: 01 30 37 66 52